Se han entregado en Alemania los Premios Gran Hermano 2006, a personas y corporaciones que durante 2006 … errrrr… han hecho méritos para recibir tan honorable y codiciado premio.

Los ganadores en las distintas categorías son:

Protección del Consumidor: Para la Asociación de Aseguradoras Alemana, por su base de datos de «indicaciones y avisos», que usaban las aseguradoras para intercambiar enormes cantitades de datos de millones de ciudadanos, sin ningún criterio, sin bases legales y sin avisar a los afectados.

Política: Tenemos dos «afortunados» ganadores: El parlamento de Pomerania por legalizar las escuchas secretas y sus grabaciones y el ministerio del interior alemán por crear una base de datos centralizada para «luchar contra el terrorismo».

Economía: Indiscutiblemente, SWIFT, por compartir los datos de transferencias bancarias con las autoridades estadounidenses.

Tecnología: Phillips, por la especificación de que sus grabadoras de CD añadan su número de serie en el CD, facilitando el seguimiento desde el CD hasta la máquina con que fue grabado.

Autoridades y Administración: Ministerio de Educación Alemán, por su plan para introducir números de identidad de larga vida para los estudiantes sin vincular esos datos a un propósito definido y, por tanto, no poniéndolos a salvo de uso indebido o desautorizado.

Notas de desaprobación: Como no había premios para todos, aquí mencionan un montón de nominados que no llegaron a ganar pero reciben una pequeña «mención» pública.

Una pequeña retrospectiva: Han impuesto RFID en las autovías (al principio para revisar quién pagaba y ahora para investigar causas críminales), canon para el acceso a internet, una radio o una TV, visión general sobre la RFID en Europa… Un poco de todo, muy largo para mencionarlo aquí también: Enlace.

El premio del público: El siempre codiciado (menos en esta ocasión, claro) premio del público fue para la Asociación de Aseguradoras Alemana, los motivos están arriba.

Interesante acción para hacer hincapié en las gamberradas antiprivacidad, ¿para cuándo unos así en España? En Alemania les han quedado un poco locales las nominaciones y yo querría ver «premiados» a algunos aquí en España…

¿Se acuerdan de la

¿Se acuerdan de la

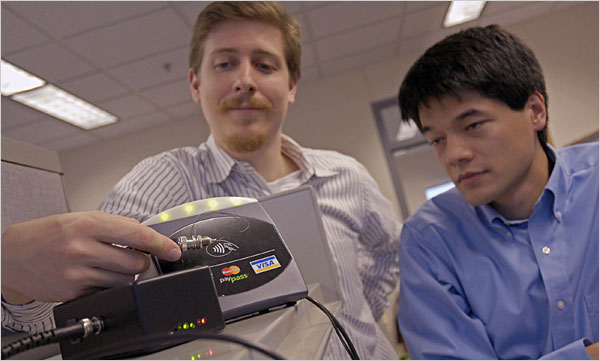

El asunto es que un estudio realizado por Tom Heydt-Benjamin y Kevin Fu (Catedrático de la Universidad de Massachusetts), demuestra que

El asunto es que un estudio realizado por Tom Heydt-Benjamin y Kevin Fu (Catedrático de la Universidad de Massachusetts), demuestra que